Botnet Vo1d infecta 1,6 milhão de dispositivos Android TV; 25% estão no Brasil

Uma nova e perigosa variante da botnet Vo1d está se espalhando rapidamente pelo mundo, infectando dispositivos Android TV e transformando-os em servidores proxy para atividades criminosas. Segundo um relatório da empresa de cibersegurança Xlab, a campanha maliciosa já comprometeu mais de 1,6 milhão de aparelhos em 226 países, com o Brasil liderando o ranking de infecções.

- Alerta: botnet massiva ataca contas Microsoft 365 no Brasil e no mundo

- Hackers chineses miram 12 mil roteadores Cisco em novos ataques; proteja-se

Dispositivos Android TV são smart TVs e set-top boxes que rodam o sistema operacional Android, permitindo a instalação de aplicativos e o acesso a serviços de streaming. Por serem conectados à internet e muitas vezes negligenciados em termos de segurança, esses aparelhos se tornaram alvos fáceis para cibercriminosos.

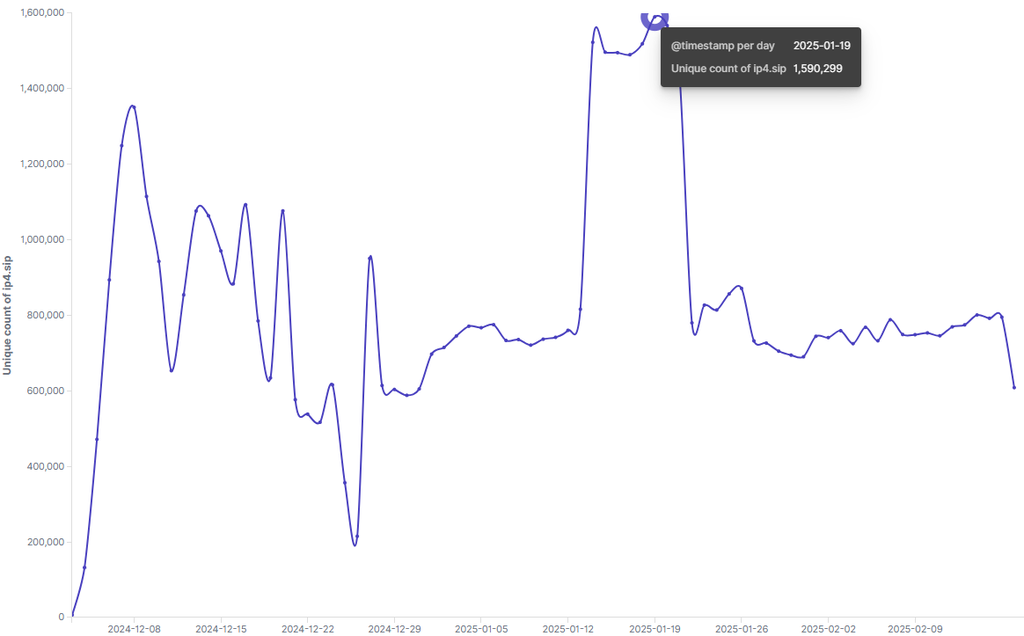

O “novo Vo1d” é uma evolução significativa em relação às versões anteriores, com criptografia avançada, infraestrutura resiliente baseada em algoritmos de geração de domínios (DGA) e capacidades aprimoradas de evasão de detecção. Isso permitiu que a botnet crescesse rapidamente, atingindo seu pico em 14 de janeiro de 2025 com 1.590.299 dispositivos infectados.

–

Entre no Canal do WhatsApp do Canaltech e fique por dentro das últimas notícias sobre tecnologia, lançamentos, dicas e tutoriais incríveis.

–

Vo1d, um dos malwares mais letais da atualidade

O Vo1d se estabeleceu como um dos malwares mais perigosos dos últimos anos por diversos motivos. Primeiramente, sua escala é impressionante — com mais de 1,6 milhão de dispositivos infectados, ele supera botnets notórias como a Bigpanzi e a Mirai original. Para se ter uma ideia, o ataque DDoS recorde de 5,6 Tbps neutralizado pela Cloudflare em 2024 utilizou apenas 15 mil dispositivos. O Vo1d tem mais de 100 vezes esse poder.

Além do tamanho, o Vo1d se destaca pela sofisticação técnica. A nova variante implementa criptografia RSA e um algoritmo XXTEA customizado, tornando extremamente difícil a interceptação ou manipulação das comunicações entre os dispositivos infectados e os servidores de comando e controle (C2).

A infraestrutura C2 também é altamente resiliente, utilizando 32 seeds para gerar mais de 21 mil domínios via DGA. Mesmo que pesquisadores identifiquem e registrem um domínio C2, a chave RSA de 2048 bits impede que comandos sejam enviados aos bots.

O malware tem capacidade de infecção silenciosa, permanecendo despercebido nos dispositivos por longos períodos. Isso se deve às suas avançadas técnicas de evasão de detecção, que o tornam praticamente invisível para as soluções de segurança.

Outro aspecto particularmente preocupante é a versatilidade do Vo1d. Além de criar uma vasta rede de proxies anônimos, o malware pode ser usado para fraudes publicitárias, ataques DDoS e até disseminação de conteúdo não-autorizado. Em dezembro de 2023, por exemplo, set-top boxes nos Emirados Árabes Unidos foram hackeados para exibir vídeos do conflito Israel-Palestina.

Por fim, há indícios de que os operadores do Vo1d estejam “alugando” partes da botnet para outros grupos criminosos, o que explica as flutuações bruscas no número de infecções em certos países. Prova disso é que os pesquisadores flagraram uma onda de ataque na Índia em que o número de dispositivos infectados cresceu de 3.900 para 217 mil em apenas três dias.

Isso amplia ainda mais o potencial de uso malicioso da rede.

Dispositivos infectados chegam a 1,6 milhão

De acordo com o relatório da Xlab, a infecção dos dispositivos Android TV ocorre por meio de um downloader chamado jddx, que utiliza o algoritmo de criptografia Bigpanzi para ofuscar strings sensíveis. Uma vez instalado, o jddx baixa um payload criptografado contendo o componente principal do Vo1d.

O malware então estabelece comunicação com servidores C2 “redirecionadores”, que fornecem os endereços dos C2 reais. Toda essa comunicação é protegida por criptografia RSA, impedindo a interceptação ou manipulação por terceiros.

Uma vez totalmente instalado, o Vo1d transforma o dispositivo infectado em um nó de uma vasta rede de servidores proxy anônimos. Esses proxies podem ser utilizados para relay de tráfego malicioso, contornar restrições geográficas e filtros de segurança.

A escala atual da campanha Vo1d é sem precedentes. Com mais de 1,6 milhão de dispositivos comprometidos, ela supera em muito a botnet Bigpanzi, exposta em 2023 com cerca de 1 milhão de infecções. O pico de atividade foi registrado em 14 de janeiro de 2025, com mais de 1,5 milhão de bots ativos simultaneamente.

Brasil é o país mais afetado

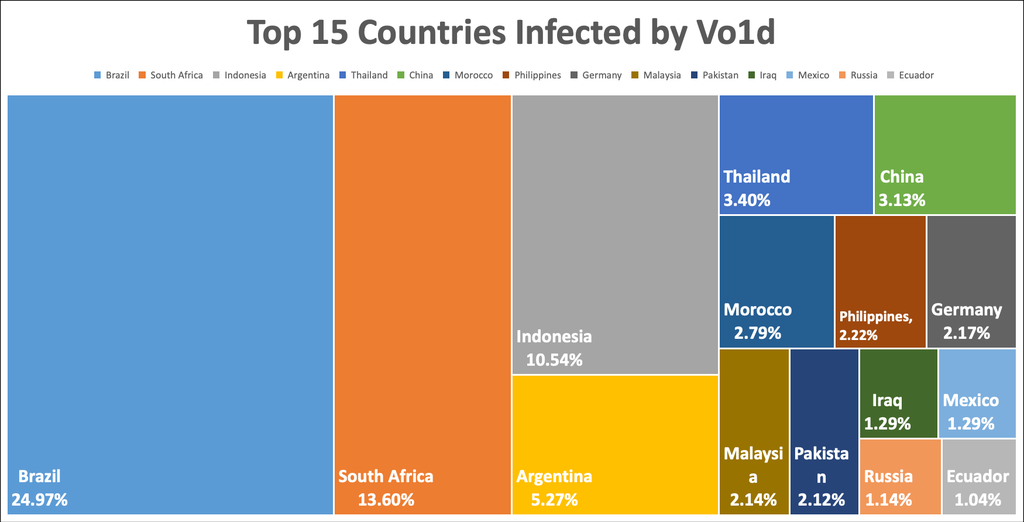

O Brasil é, de longe, o país mais impactado pela nova campanha do Vo1d, concentrando cerca de 25% de todas as infecções. Em seguida vêm África do Sul (13,6%), Indonésia (10,5%), Argentina (5,3%), Tailândia (3,4%) e China (3,1%).

Essa alta taxa de infecção em nosso país pode ser explicada por diversos fatores. Primeiramente, por aqui há uma grande base instalada de dispositivos Android TV, muitos deles desatualizados e vulneráveis. Além disso, há uma cultura disseminada de baixar aplicativos e firmwares não-oficiais para desbloquear funcionalidades, o que abre brechas para a instalação do malware.

Os cibercriminosos por trás do Vo1d podem se aproveitar dos dispositivos brasileiros infectados de diversas formas. A principal delas é utilizá-los em ações coordenadas, já que é possível mascarar a origem dos ataques.

Outra aplicação comum é a fraude publicitária. Os dispositivos comprometidos são usados para simular cliques em anúncios e views em plataformas de vídeo, gerando receita fraudulenta. O Vo1d conta com plugins específicos para automatizar interações desse tipo.

Os tipos de aparelhos mais suscetíveis à infecção são smart TVs e set-top boxes com Android TV desatualizados, especialmente modelos mais antigos ou de marcas menos conhecidas. Dispositivos com firmwares modificados ou aplicativos baixados fora da Google Play, os famosos APKs, também estão em maior risco.

O que fazer para se proteger?

Diante da ameaça representada pelo Vo1d, é fundamental que usuários de dispositivos Android TV adotem medidas preventivas. A primeira e mais importante é manter o firmware e os aplicativos sempre atualizados, instalando as atualizações de segurança assim que disponíveis. Isso ajuda a fechar vulnerabilidades que podem ser exploradas pelo malware.

Outra recomendação crucial é evitar o download de aplicativos fora da Google Play Store oficial. Muitos usuários são tentados a instalar APKs de fontes duvidosas para ter acesso a conteúdo premium gratuitamente, mas isso abre portas para infecções das mais diversas naturezas. O mesmo vale para firmwares modificados — só use o software oficial fornecido pelo fabricante do seu aparelho.

É importante também desabilitar recursos de acesso remoto quando eles não estiverem em uso. Muitos dispositivos Android TV vêm com essas funcionalidades ativadas por padrão, o que pode ser explorado por atacantes. Se possível, considere desconectar o aparelho da internet quando não estiver sendo utilizado.

Para usuários mais avançados, uma boa prática é isolar dispositivos IoT, incluindo smart TVs, em uma rede separada dos demais aparelhos. Isso ajuda a conter possíveis infecções e impede que o malware se espalhe para computadores e smartphones presentes na casa ou escritório.

Por fim, fique atento a sinais de infecção, como lentidão anormal, apps travando ou comportamentos estranhos da TV. Em caso de suspeita, faça um reset de fábrica no aparelho e reinstale apenas apps confiáveis de fontes confiáveis.

Adotando essas medidas preventivas, é possível reduzir significativamente o risco de ter seu dispositivo Android TV infectado pelo Vo1d ou outras ameaças similares.

Leia mais no Canaltech:

- Wi-Fi público é perigoso? Entenda o risco de usar redes abertas

- Falha grave no 7-Zip permite que hackers infectem PCs sem alerta de segurança

- 8 golpes com inteligência artificial para você ficar atento

Leia a matéria no Canaltech.